Affaire Skytech-Dawson

[Photo Martin Reisch. CC.]

Un étudiant de Dawson a été viré pour s’être intéressé d’un peu trop près à la sécurité du portail de son école :

A student has been expelled from Montreal’s Dawson College after he discovered a flaw in the computer system used by most Quebec CEGEPs (General and Vocational Colleges), one which compromised the security of over 250,000 students’ personal information.

Ahmed Al-Khabaz, a 20-year-old computer science student at Dawson and a member of the school’s software development club, was working on a mobile app to allow students easier access to their college account when he and a colleague discovered what he describes as “sloppy coding” in the widely used Omnivox software which would allow “anyone with a basic knowledge of computers to gain access to the personal information of any student in the system, including social insurance number, home address and phone number, class schedule, basically all the information the college has on a student.”

“I saw a flaw which left the personal information of thousands of students, including myself, vulnerable,” said Mr. Al-Khabaz. “I felt I had a moral duty to bring it to the attention of the college and help to fix it, which I did. I could have easily hidden my identity behind a proxy. I chose not to because I didn’t think I was doing anything wrong.”

After an initial meeting with Director of Information Services and Technology François Paradis on Oct. 24, where Mr. Paradis congratulated Mr. Al-Khabaz and colleague Ovidiu Mija for their work and promised that he and Skytech, the makers of Omnivox, would fix the problem immediately, things started to go downhill.

Two days later, Mr. Al-Khabaz decided to run a software program called Acunetix, designed to test for vulnerabilities in websites, to ensure that the issues he and Mija had identified had been corrected. A few minutes later, the phone rang in the home he shares with his parents.

“It was Edouard Taza, the president of Skytech. He said that this was the second time they had seen me in their logs, and what I was doing was a cyber attack. I apologized, repeatedly, and explained that I was one of the people who discovered the vulnerability earlier that week and was just testing to make sure it was fixed. He told me that I could go to jail for six to twelve months for what I had just done and if I didn’t agree to meet with him and sign a non-disclosure agreement he was going to call the RCMP and have me arrested. So I signed the agreement.”

The agreement prevented Mr. Al-Kabaz from discussing confidential or proprietary information he found on Skytech servers, or any information relating to Skytech, their servers or how he accessed them. The agreement also prevented Mr. Al-Kabaz from discussing the existence of the non-disclosure pact itself, and specified that if his actions became public he would face legal consequences.

When reached for comment Mr. Taza acknowledged mentioning police and legal consequences, but denied having made any threats, and suggested that Mr. Al-Khabaz had misunderstood his comments.

[…] “This type of software should never be used without prior permission of the system administrator, because it can cause a system to crash. He [Al-Khabaz] should have known better than to use it without permission, but it is very clear to me that there was no malicious intent. He simply made a mistake.”

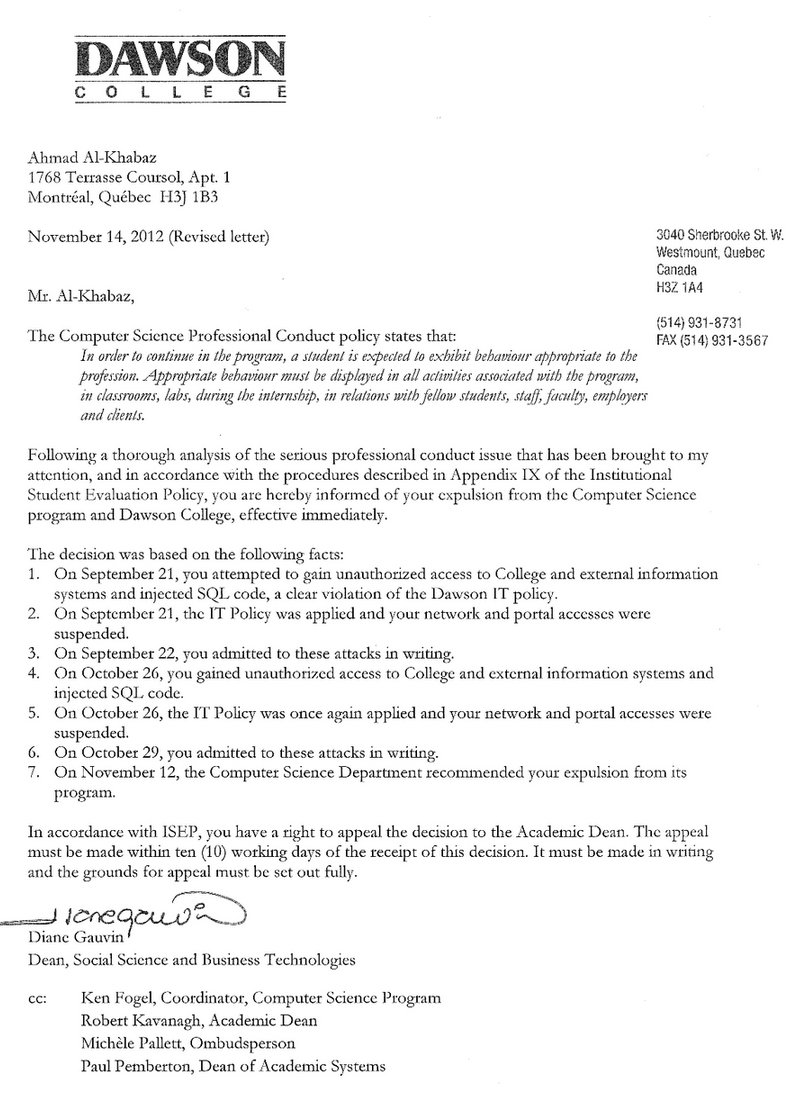

The administration of Dawson College clearly saw things differently, proceeding to expel Mr. Al-Khabaz for a “serious professional conduct issue.”

“I was called into a meeting with the co–ordinator of my program, Ken Fogel, and the dean, Dianne Gauvin,” says Mr. Al-Khabaz. “They asked a lot of questions, mostly about who knew about the problems and who I had told. I got the sense that their primary concern was covering up the problem.”

[…] Morgan Crockett, director of internal affairs and advocacy for the Dawson Student Union, agrees.

“Dawson has betrayed a brilliant student to protect Skytech management,” said Ms. Crockett. “It’s a travesty that Ahmad’s academic future has been compromised just so that Dawson and Skytech could save face. If they had any sense of decency, they would reinstate Ahmad into [the] computer science [program], refund the financial aid debt he has incurred as a result of his expulsion and offer him a full public apology” […]

National Post, Ethan Cox: “Pupil expelled from Montreal college after finding ‘sloppy coding’ that compromised security of 250,000 students personal data.”

Campagne “Hamed a aidé, aidons-Hamed.”

Écoutez Ahmed Al-Khabaz sur CBC ce matin.

Où l’on apprend que la faille était aussi grosse que bête : il suffisait de changer un ID dans les URLs pour accéder aux informations d’un autre élève… Et ainsi parcourir l’ensemble de la base.

Il a utilisé Acunetix pour savoir s’il n’y avait pas d’autres failles, ce qui était plus qu’à craindre étant donné celle qu’il avait découvert. Bien sûr, il y en avait…

—

P.S., 17 h 00. L’entreprise Skytech, qui produit le portail universitaire Omnivox, et qui se trouve dans l’eau chaude autant en raison de la mise en cause du comportement de son président, M. Edouard Taza, que des doutes légitimes sur la qualité de ses logiciels (“sloppy coding”…), se propose de payer les études d’Ahmed et de lui offrir un stage :

The Dawson College computer science student who was expelled after discovering a security breach in a system used by students across Quebec has been offered a scholarship by the company behind the software.

“We will offer him a scholarship so he can finish his diploma in the private sector,” said Edouard Taza, the president of Skytech.

Taza said he also reached out to Hamed Al-Khabaz, 20, and offered him a part-time job in information technology security.

The student said he was surprised by the offer because he said Skytech had done nothing to help him since being expelled from Dawson College.

Dawson, however, said it stands by his decision to expel Al-Khabaz for breaking the school’s code of conduct.

CBC News: “Company offers scholarship to Dawson student who exposed security flaws.”

Communiqué (plutôt maladroit) de Skytech :

Le présent communiqué vise à préciser la position de Skytech relativement à la nouvelle présentement en circulation dans les médias.

À la fin octobre 2012, deux étudiants du Collège Dawson ont découvert une faille informatique. Cette faille, si elle avait été rendue publique, aurait pu permettre à une personne mal intentionnée d’accéder au compte en ligne d’un étudiant. Dans les 24h, la faille fût corrigée de manière permanente pour l’ensemble des systèmes affectés, sans que personne n’ait pu l’exploiter.

Comme la sécurité est une priorité pour nous, un des deux étudiants ayant trouvé la faille fût félicité et récompensé.

L’autre étudiant présentait un cas plus complexe (celui dont il est question dans les médias). Après avoir fait une bonne action en collaborant avec son coéquipier à identifier cette faille, il a agi seul, et a été retracé alors qu’il menait ce que nous considérons être une cyberattaque à l’aide de logiciels spécialisés sur les serveurs du collège en production. Nous avons avisé le collège sur le champ et avec sa permission, nous avons contacté l’étudiant et exigé qu’il cesse toute attaque sur le Portail en production.

Nous avons par la suite évalué que la meilleure stratégie avant de prendre toute action était de le rencontrer pour mieux comprendre ses motivations.

Durant ces rencontres, l’étudiant s’est excusé, expliqué et a démontré de grands talents en informatique. Même si nous n’approuvons pas son action, nous avons jugé ces explications valables, et nous avons classé l’attaque dans la catégorie des erreurs de parcours. Nous avons décidé de pas ne prendre aucune action légale, et le cas fût donc fermé au début novembre.

L’étudiant a eu un cheminement différent avec son collège. Il n’est pas de notre ressort de juger de la décision du collège, car chaque collège possède ses propres politiques institutionnelles.

—

Nous jugeons que cet événement ne devrait pas faire en sorte que cet étudiant doué, qui a également contribué à trouver une faille de sécurité, soit privé de faire ce qu’il aime le plus.

Pour cette raison, nous appuyons l’étudiant dans son désir de poursuivre ses études en informatique, et nous l’assisterons dans ses démarches s’il le désire.

Tout comme nous collaborons déjà avec le premier étudiant qui a aidé à trouver la faille, nous proposerons également à cet étudiant un stage en sécurité informatique, afin qu’il puisse œuvrer dans le domaine qu’il aime.

—

La sécurité est une préoccupation constante pour notre entreprise, et c’est pourquoi nous mettons des efforts continus pour nous assurer que les utilisateurs de nos technologies profitent de la surveillance et du renforcement constant de nos systèmes.

ENGLISH VERSION TO BE PUBLISHED VERY SOON

Je ne sais pas si utiliser une application de “port-scanning” et de détection de vulnérabilités (Acunetix en l’occurence) peut être considéré comme une réelle cyberattaque.

Le Collège Dawson refuse actuellement de communiquer spécifiquement sur le cas d’Ahmed Al-Khabaz, et s’en maintient à la langue de bois d’usage, s’abritant derrière le droit québécois :

Under the terms of Quebec privacy laws, it is illegal to discuss the details of student files with individuals or with the media.

La lettre de renvoi :

Barijaona

Rassures moi, tes énervements contre l’écriture décousue des Skyblogs ne font pas partie d’un passé complètement révolu ?

Je m’étonne alors que le site sur lequel tu pointes semble issu d’un traducteur automatique.

Laurent Gloaguen

@Barijaona : je pense qu’il est préférable de consulter la version en anglais pour le moment ;-)

Hoedic

Le hacker/nerd avec son arme à la main: un macbook (air?).

En lisant l’article et la description de la “faille”, je me suis dit que ça devait effectivement être une URL avec un identifiant facile à réutiliser.

La question qui se pose: combien de personnes se font fermer la gueule dans ce genre de cas. Si je comprends bien la situation, la situation était “réglée” (non-disclosure agreement) jusqu’à ce que l’école décide de virer le pauvre garçon et que cela mette le feu au poudre. Sans ce dernier acte, l’ensemble de l’histoire serait surement restée à l’abri du public…

Hoedic

Il est tout de même présomptueux de la part de Skytech de dire que la faille n’a pas exploitée. Rien ne leur dit que l’ensemble que des fiches des étudiants n’a pas déjà été utilisée par le passé. Après tout, étant donné le type de faille dont il s’agit, il me semblerait bien difficile pour eux de remarquer des accès illicites…

Vicnent

en France, c’est bien évidemment un délit.

Blah ? Touitter !